"Если вы параноик, то это еще не значит, что за вами не следят!" Исчерпывающая инструкция по правильному пользованию DZAGI.club и не только

Краткое содержание, чтобы вы понимали, нужно ли вам читать, либо вы всё это знаете:

- ТОР

- Безопасность на рабочем ПК

- Как правильно регистрироваться на 420-сайтах

- Telegram

- Подмена обозначений

- Удаление EXIF

- Замазывание нежелательного на фото

- Как правильно смотреть YouTube, чтобы никто не узнал?

- Камеры и микрофоны

- Tails и VPN

В общем-то на DZAGI хватает хороших, развёрнутых статей про безопасность, но есть пара "НО": большинство из них сильно "заумные" (а товарищи плановые не шибко любят грузиться такими вещами), а в других не освещены некоторые вещи в достаточной степени. В данном тексте все описанные меры будут именно теми, которые являются "золотым стандартом" на этом форуме. Ничего лишнего, а также заумного. Все советы ниже вам пригодятся. Если считаете, что нужно дополнить, то пишите в комменты или в личку - распишу подробней, либо добавлю что-то новое.

Соблюдение этих простейших правил многократно снижает риск утери конфиденциальности ваших действий в сети.

Безопасно покупаем семена в интернете

Anonymous Inkognitus: подробно об анонимайзерах

Начнём! Перво-наперво используйте в качестве браузера ТОР (да-да, избитая фраза). Ссылка на официальный сайт

Объясню вам, почему ТОР, а не расширения для анонимизации траффика, которые частенько упоминают в контексте анонимности:

1. Уже давным-давно сбор информации о человеке опирается не только на данные о том, какие сайты пользователь посещал. Главным источником информации о вас давно стали скрипты, встраиваемые в веб-страницы, а именно - Javascript. Кто-то из вас думаю слышал это название, а кто-то возможно знаком с этим языком и в курсе как он работает и что он может делать. Если вкратце, то при посещении вами страницы, ваш браузер (на вашем компьютере!) запускает программы, написанные на этом языке в фоновом режиме. Они могут показывать красивые спецэффекты (типа больших всплывающих изображений при клике на маленькую картинку), а могут собирать всю возможную информацию о вас и отправлять на необходимые сервера. И расширения для анонимности вам в этом не помогут.

Поможет только отключение Javascript. Кстати, эти самые технологии используют Яндекс и Google для того, чтобы продавать рекламодателям целевую аудиторию их товара/услуги. Например, зная вашу версию операционной системы, разрешение экрана, скорость работы на компьютере, а также то, какие сайты вы посещали и что искали в гугле, какие видео смотрели на ютубе, о Вас могут составить вполне себе приличный профиль (пол, возраст, интересы, местонахождение, все нажатые в браузере клавиши) и начать вам продавать то, что с бОльшей вероятностью вас заинтересует. У рекламщиков это называется "таргетинг". Но это, скажем так, "гражданское" применение технологии. Помимо прочего с помощью скриптов можно собирать и ваш реальный IP-адрес, даже если вы ходите в интернет с помощью плагина-анонимайзера (адрес он получает, запустившись на вашем компьютере, а компьютер знает свой реальный адрес). В ТОР по умолчанию скрипты отключены для всех сайтов.

2. Теперь о тех самых плагинах: думаю не всем открою глаза, если скажу, что в интернете существуют сайты противозаконной тематики, которые находятся под покровительством органов внутренних дел. Именно такой способ ловли злоумышленников на живца сейчас часто используют в США. В течение долгого времени сайт раскручивается, на тематических форумах даются ссылки на него, люди приходят, регистрируются, далее собирается информация о всех пользователях, составляется база, которая со временем расширяется за счёт новых участников сообщества, а затем она может однажды быть использована для массовых арестов (были прецеденты). Поэтому логично было бы предположить, что существуют и «скомпроментированные» расширения для браузеров, которые могут годами работать, собирать всю информацию о тех, кто их ставит, а затем отправлять куда следует. А еще они иногда добавляют в браузер рекламу) Отловить такую деятельность без специализированных знаний - дело почти невозможное. Именно из-за существования вышеописанных сайтов плавно вытекает еще один из будущих пунктов.

3. При закрытии браузера ТОР, он автоматически удаляет все данные, которые мог бы получить с момента запуска: история посещений, сохранённые пароли, файлы "cookies". То есть, запуская браузер, вы каждый раз будете получать "чистый" браузер, не знающий о вас ничего. Соответственно, если кто-то из ваших друзей/родственников случайно запустит на вашем компьютере ТОР, то он не сможет узнать, что вы делали в нём в прошлый запуск. Обычные браузеры этого не делают, а это чревато тем, что кто-то да узнает, что у вас в волшебном лесу есть делянка или что в соседней комнате стоит бокс.

Но не обошлось и без минусов, которые рождаются из технологии многократного прогона траффика через разбросанные по планете узлы (других таких же пользователей и сервера) и проявляется в том, что загрузка страниц и файлов происходит многократно медленнее, чем в обычном браузере. Такова расплата за приватность. Вот я сейчас "официально" выхожу в интернет из Словакии, а возможно какой-то словацкий гровер сидит на местном 420-форуме как бы из РФ)

Чтож, это лишь начало. Теперь расскажу о том пункте, что упоминался выше в контексте сайтов, находящихся под контролем органов: никогда не регистрируйтесь на сайтах на свою "обычную" электронную почту. Объясню почему: если вы где-то в сети "засветили" свою реальную почту, например при регистрации в одноклассниках/ вконтакте и т.п., то вас могут идентифицировать только лишь по ящику. И все ваши прочие усилия будут тщетны. А следующий момент заключается в том, что при регистрации на реальную почту, вы получаете неиллюзорную возможность получить с сайта письмо. Вполне конкретной тематики. Которое могут увидеть ваши коллеги/подруги/друзья/родственники, случайно проходя мимо компьютера и решив, например, сменить играющий трек в проигрывателе, либо распечатывая нужный им документ, находящийся в вашей почте. Помимо почты, никогда не указывайте ваш реальный часовой пояс, имя, фамилию, дату рождения. Логин и пароль также используйте такие, которые вы не используете нигде, старайтесь как бы переключаться в режим "Васи Пупкина", живущего на другом конце страны. Тщательно следите за тем, что пишете, например, о том, что у вас уже вечер или утро, это позволяет примерно идентифицировать ваш часовой пояс. Также не стоит забывать, что в корпоративных сетях все ваши действия вполне могут отображаться на экранах мониторов администраторов. Отсюда рождается следующий короткий пункт.

Старайтесь не посещать сайты 4:20-тематики на работе, если не уверены, что в вашей сети у администраторов нет инструментов для удалённого мониторинга ваших действий, конечно если вы не хотите однажды уйти с работы в новеньких браслетах.

Пытливый читатель может спросить "а на какую почту лучше регистрироваться, если почтовые сайты без Javascript в ТОРе выглядят некрасиво, а пользоваться ими не так удобно?" и это будет абсолютно правильный вопрос! Потому что специально для таких вещей придумали сервисы, называемые "10-минутный ящик". Так как я совершенно параноик, то рекомендую вам заходить на эти сайты также из под ТОРа, так как 100% уверенности в том, кто в реальности держит подобные сервисы у нас нет. И соответственно, может сложиться так, что ваш 10-минутный ящик могут вполне определённо ассоциировать с вами "настоящим". А нам этого не надо. Суть сервиса проста: вам открывают без регистрации некий одноразовый адрес, который работает только 10 минут (всегда можно продлить на еще 10 минут, нажав нужную кнопку). При регистрации вам на этот адрес приходит письмо с подтверждением, нажимаем ссылку, завершаем регистрацию, закрываем ящик. Вы зарегистрированы, но аккаунт фактически привязан к уже несуществующему ящику. Один нюанс: вы не сможете воспользоваться процедурой восстановления пароля, поэтому хорошенько его запомните. А еще ради интереса рекомендую вам забить в гугле свой основной емэйл, вполне возможно, что что-то найдётся даже таким простым образом.

По поводу переписки с друзьями: если так уж сложилось, что вы доверили кому-то свою тайну, то всякое обсуждение темы 420 старайтесь проводить в реальной жизни и ни в коем случае не по телефону (не забываем, что ВСЕ разговоры скоро будут записываться). Если хочется поболтать с другом о том, как здорово вчера убило с пары мокрых, то убедите друга установить telegram, а также включить все возможные максимальные коды безопасности, а также требовать ввода пин-кода для запуска программы. Это позволит предотвратить утечку ваших диалогов в третьи руки. Также регулярно нажимайте кнопку "clear history" в настройках вашей переписки - это очистит всю переписку. Собеседник должен делать то же самое.

Помимо этого, также выработайте с друзьями свою систему шифров: слова-заменители не должны быть явными, фразы с их упоминаниями не должны отличаться от любой другой фразы, сказанной в обычный день на прогулке в парке. Слово должно быть неброским, а самым обычным, но чётко понимаемым вашим другом в нужном контексте. Фразы типа "Давай вечером раскурим укропа", на суде будут абсолютно чётко идентифицироваться в нужном контексте, прецеденты были. Если же вы подберёте слова-заменители правильно, то понять, что есть что будет затруднительно. И даже записи ваших разговоров не выдадут никакой инфы, кроме той, что вы обычно обсуждаете с друзьями. Если у вас, например, есть дача, то вместо того, чтобы договариваться "покурить" вполне можно договориться использовать выражение "съездить на дачу", далее можно добавлять разные цели поездки, которые будут означать разные обстоятельства. В общем, тут всё в руках вашей фантазии. Рекомендую периодически менять фразы. А еще их прикольно придумывать под марьей )))

Если вы всё же соблюдаете все предыдущие рекомендации и вдруг решили вести репортаж о своём грове, то тут ясно дело, не обойтись без фотографий, с которыми связан еще один перечень безопасных действий:

1) Старайтесь снимать фото на старые мыльницы, не имеющие функции GPS и Wi-Fi, объясню почему: существует такая вещь, как EXIF(Exchangeable Image File Format). Это набор некоторых данных, сохраняющийся в файл фотографии в качестве сервисных данных. Там могут быть сохранены GPS-координаты места съёмки, модель камеры, а также имя владельца, если в вашей камере есть такая функция. Если же вы не уверены на счёт своей камеры, а бегать и искать старенькую мыльницу, которая будет снимать лучше, чем тапок, у вас нет ни желания, ни времени, то можно воспользоваться одной из программ, которые позволяют очистить фотографию от "лишних" данных. Одна из них - IrfanView. Официальный сайт.

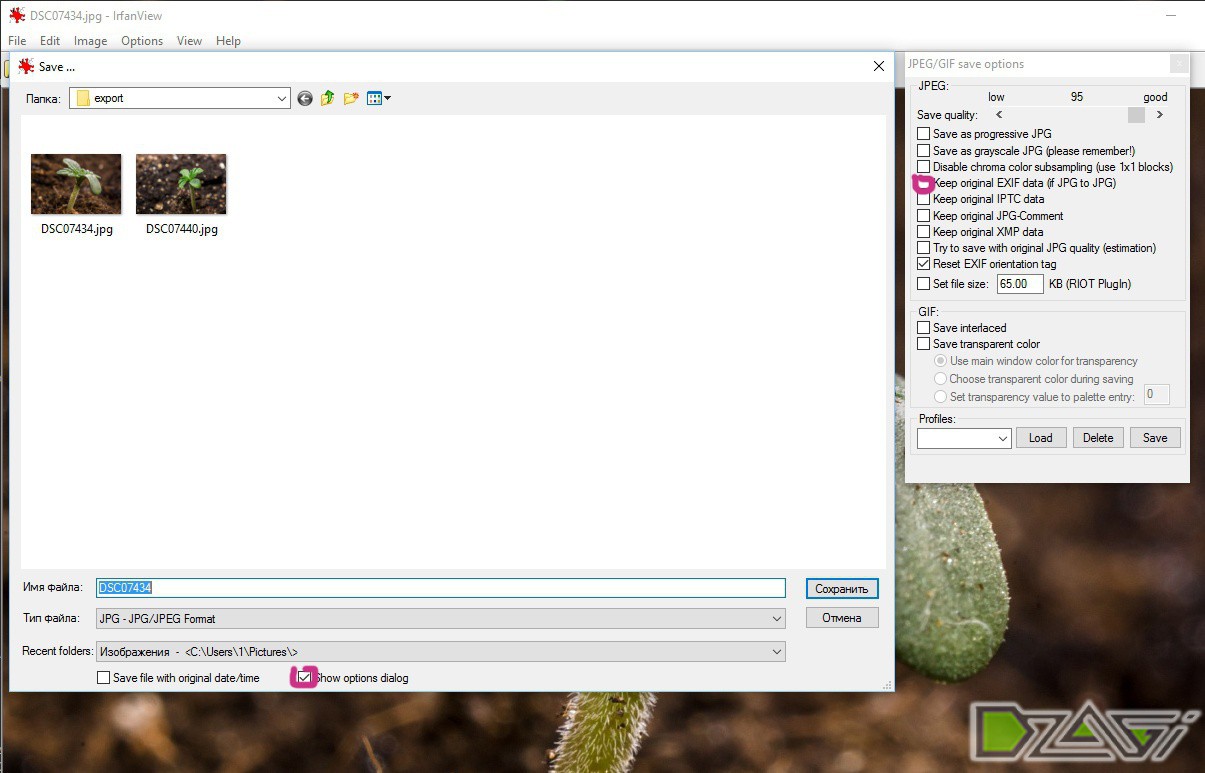

Удаление EXIF происходит следующим образом: открываете фото, нажимаете Ctrl+S или нажимаем мышкой на следующие пункты меню: File -> Save и в открывшемся меню нажимаем сначала "Show options dialog" (обведена на рисунке), у вас появится дополнительное меню с настройками сохранения, там все галки должны быть выставлены аналогично рисунку, а особенно та, что обведена:

(фото кликабельно)

2) Старайтесь внимательно проглядеть каждое фото, перед тем, как выложить его в сеть. Внимательно осматривайте все отражающие поверхности, старайтесь увидеть своё лицо (да-да, и такое бывает). Помимо себя, также ищите всё, что может выдать хоть какую-то идентифицирующую информацию: акцизные марки, обрывки документов с исходящими/входящими номерами, газеты, журналы, личные письма, экран монитора. Как минимум, по ним можно узнать ваш регион проживания, как максимум - ваши имя и фамилию.

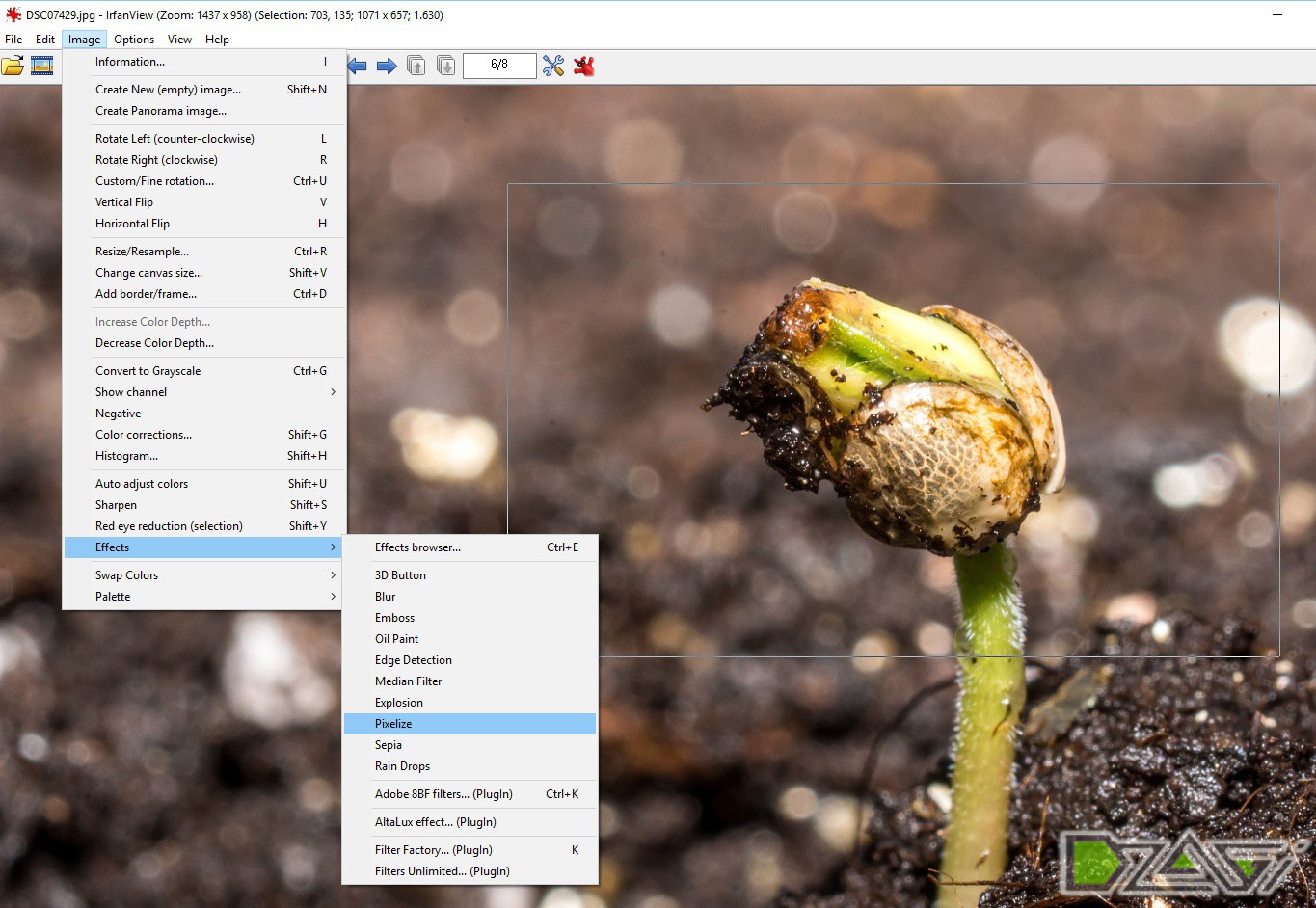

Если же вы увидели на фото что-то такое, но очень уж хочется его опубликовать, то замазывайте всё, что вам кажется слишком опасным. В помощь вам придут Paint, Photoshop (но лучше после него пересохранить фото с очисткой EXIF, т.к. фотошоп грешен тем, что тоже вносит свои данные туда), тот же IrfanView.

Чтобы замазать что-то в этой программе, выделите мышкой нужный участок изображения, а затем нажмите на указанный в картинке пункт меню:

После этого нажимаем Ctrl+S и далее клавишу Enter.

Ну, а раз вы уже начали вести реп, то наверняка вы уже что-то да писали на сайте. В переписке с пользователями старайтесь избегать любых упоминаний каких-либо событий, произошедших в вашем регионе, не говоря уже о населённом пунке. Тут думаю объяснять не нужно. Если вы напишете, что на соседней улице у вас вчера приняли 3-х гроверов, то зная время публикации сообщения, можно примерно выяснить район вашего обитания. А зная ваш часовой пояс, можно примерно выяснить где вы находитесь, если вы напишете о менее приметном событии, которое происходит в стране раз в неделю или несколько дней. Потом поднимаются жалобы всех людей в районе на странный запах, например, и всё, сушите вёсла.

Так как в последнее время YouTube стал гораздо более терпимо относится к роликам, содержащим продукцию канна-индустрии, то всё чаще мы просматриваем видео-контент, касающийся гровинга, либо употребления. Но все ли из вас знают, что ютуб ведет историю того, что вы смотрите, а также может показывать вашим друзьям, какие видео вам понравились? Посмотрели видео, как очередной американец нещадно уничтожает пару сотен грамм даба в одно лицо и решили поставить "нравится"? Готовьтесь к тому, что ваши друзья поймут, что вы, как минимум употребляете, либо склонны к употреблению.

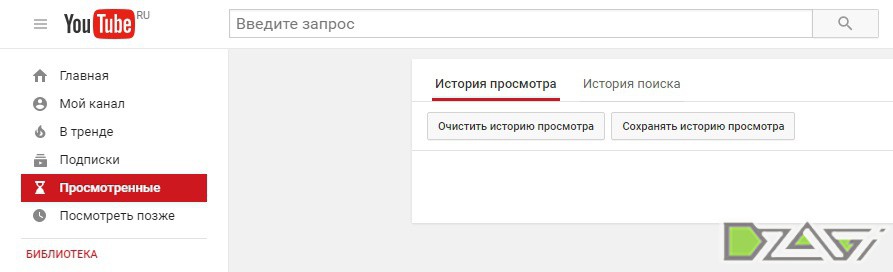

Отключить это безобразие можно следующим образом: Заходим на ютуб и в левом меню нажимаем на пункт "Просмотренные", далее очищаем список и отключаем эту функцию:

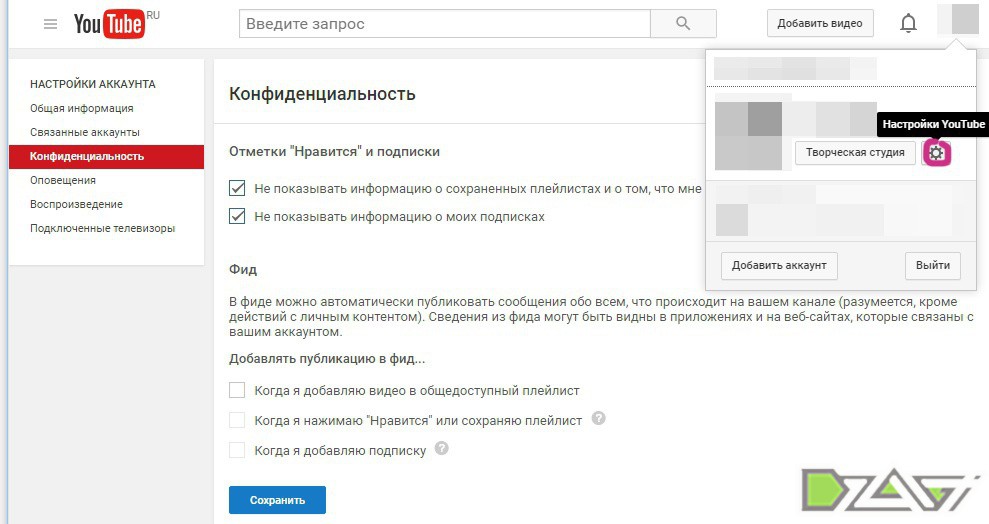

Если у вас есть гугловская учётная запись, то на ютубе вам также следует нажать на свою аватарку в правом-верхнем углу и нажать на кнопку в форме шестерёнки (обведена). В открывшемся меню настроек, открываем раздел "Конфиденциальность" и ставим все галочки, соответственно как на картинке, а затем нажимаем "Сохранить":

А ещё, друзья мои, не будем забывать про такую избитую вещь, как вирусы. Да, мало всего предыдущего, мы должны скрывать свои данные ещё и от более изощрённых товарищей, которые собирают информацию нелегальным путём, подключаясь к веб-камерам и микрофонам. Если вы такой же параноик, как и я, то у вас наверняка заклеена изолентой веб-камера, а микрофон отключен)) Если всё еще нет, то рекомендую))

Ну а самую жесть я приготовил напоследок: Tails и VPN. Эту часть можете смело пропускать, если такие слова вам не знакомы. Если вы знаете, что такое хоть одно из них, то рекомендую почитать, лишним не будет. Tails - операционная система на базе Linux, которая максимально заточена для безопасной работы за ПК. Скачиваем, записываем на DVD, загружаемся с него в режиме LiveCD и получаем систему, лишённую очень многих недостатков, а также настроенную на соблюдение вашей конфиденциальности. Но это уже скорее для технически подкованных товарищей и в принципе не обязательно, но желательно. Думаю если кого-то эта тема заинтересует, то без труда найдёт всю нужную информацию через поисковики. Также можно установить на флешку большого объёма и загружать компьютер с неё, а также на ней хранить и все файлы по 420-й теме. Например фотографии, какие-то свои записи, таблицы кормления и фотографии с проблемами на листьях, чтобы проще определять и т.п. Этот вариант удобен тем, что на компьютере никаких компрометирующих вас данных не будет вообще. А флешку в случае атаса сломать достаточно просто и быстро. Лучше молотком. И бить надо по большому чёрному чипу, находящемуся внутри. Если такового не видно, то переверните флешку, он может быть с другой стороны. Именно в этом чипе хранится вся информацию, которая записана на флешке. Один хороший удар и на вас нет НИЧЕГО.

Теперь о VPN. Если по-простому, то между вашим компьютером и сервером, находящимся в другой стране, прокидывается виртуальный провод, вместо обмотки у которого очень серьёзное шифрование. Таким образом ваши данные будут уходить за бугор и через левый сервер вы будете выходить в сеть. Достаточно загуглить "купить VPN", чтобы получить множество предложений. Услуга недорогая, но к выбору поставщика услуги нужно подойти с умом, рекомендую почитать отзывы по поводу стабильности работы каналов, а также ознакомиться с возможными ограничениями на объём трафика, либо ширину канала. Если вы уж совсем гик, то думаю свой VPN-сервер где-нибудь в Нидерландах у вас уже есть)

Наверное я вас уже весьма утомил, поэтому итог будет краток: лишь в совокупности эти меры будут эффективны, любой из пунктов может стать слабым звеном в цепи, которая стоит между вами и теми людьми, кто по долгу службы копает просторы сети в поисках любой персонифицирующей информации. Никогда не недооценивайте органы - одна ошибка может нивелировать все ваши труды по сохранению свой частной жизни в неприкосновенности.

Всем мира и больших шишек!

Статья - участник конкурса Автор, Жги в сентябре. Призами там одаривали щедроватые

Успех! Найденная ошибка зафиксирована и отправлена, совсем скоро она будет еще и исправлена!

Рекомендуемые комментарии

Для публикации сообщений создайте учётную запись или авторизуйтесь

Вы должны быть пользователем, чтобы оставить комментарий

Создать учетную запись

Зарегистрируйте новую учётную запись в нашем сообществе. Это очень просто!

Регистрация нового пользователяВойти

Уже есть аккаунт? Войти в систему.

Войти